Openvpn Инструкция 9,9/10 5402reviews

.png)

Руководство по установке и настройке Open. VPN / Хабрахабр. Когда у нас появились сотрудники, работающие удаленно, пришлось думать над тем, как обеспечить им защищенный доступ к нашим хостинговым серверам, виртуальным выделенным серверам разработчиков Virtual Dedicated Server (VDS), сайтам обеспечения и сопровождения разработки и к другим ресурсам. По соображениям безопасности доступ к этим ресурсам ограничен при помощи межсетевого экрана (файервола) по портам и адресам IP. Ежедневную перенастройку доступа при изменении динамических IP сотрудников едва ли можно назвать разумным решением. Выход нашелся довольно быстро — это использование технологии виртуальных частных сетей Virtual Private Network (VPN) и ее свободной реализации Open. VPN. Эта реализация доступна практически для всех распространенных платформ, в том числе для планшетов и смартфонов.

Пошаговая инструкция с картинками по подключению к VPN на Android через OpenVPN протокол.

История развития Open. VPN насчитывает уже 1. Open. VPN Technologies, Inc. Должностная Инструкция Инжинера-Проектировщика Гсн, Ов, Пгс, Вк.

Попутно на сервере OpenVPN был установлен прокси Squid, что. Краткую инструкцию по использованию Easy-RSA для Windows вы . Скачать open vpn http:// Статья о бесплатных сервисах open vpn . В этой статье мы установим и настроим OpenVPN сервер, а также.

И уже для фиксированного IP этого сервера был разрешен доступ к другим ресурсам компании. Попутно на сервере Open. VPN был установлен прокси Squid, что решило все проблемы доступа сотрудников с динамическими IP к защищенным ресурсам компании. Теме Open. VPN посвящены многочисленные статьи и сообщения на форумах. Тем не менее, нужную информацию мне пришлось собирать по частям из разных мест. Попутно приходилось разбираться с многочисленными терминами и технологиями. В качестве серверов Open.

VPN были использованы VDS на базе Free. BSD и Debian Linux, в качестве клиентов — рабочие станции Free. BSD, Debian Linux, Ubuntu и Microsoft Windows. Надеюсь, что эта статья будет полезна тем, кто впервые столкнулся с необходимостью создания сети VPN или уже использует ее для решения тех или задач, а также тем, кто ищет замену коммерческим реализациям VPN. С благодарностью приму замечания и предложения по содержимому статьи. Оглавление. Немного теории. Если раньше для создания безопасного канала передачи данных крупным компаниям и организациям приходилось прокладывать (либо арендовать) кабели и защищать их от физического доступа злоумышленников, то теперь в этом нет необходимости.

С помощью VPN можно создавать защищенные виртуальные каналы, работающие через безопасный . Такое решение может позволить себе любая, даже очень небольшая компания. Конечно, если предъявляются повышенные требования к защите данных, необходимо применять сертифицированные средства и обращаться к специалистам. Однако уровень защиты, обеспечиваемый Open. VPN, позволяет использовать эту технологию для многих коммерческих приложений. Почему сеть VPN называется виртуальной и частной? Виртуальная она потому, что узлы сети объединяются не физическими линиями, а виртуальными соединениями, которые создаются программным обеспечением (ПО) VPN.

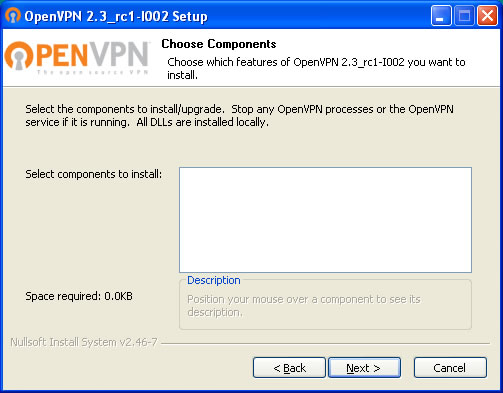

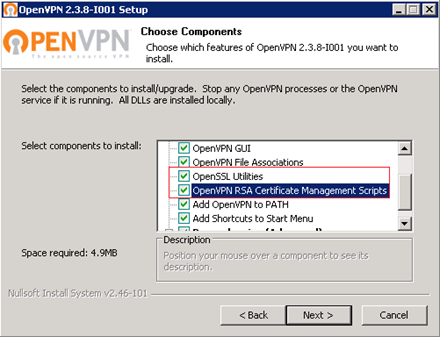

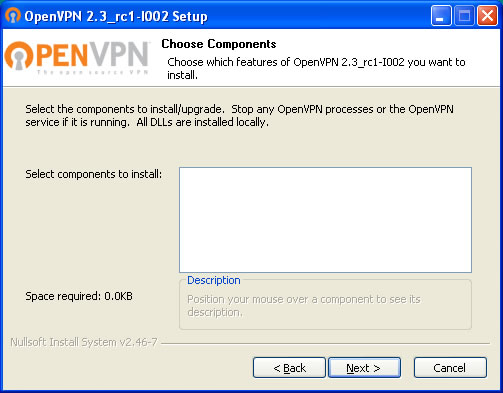

Данная инструкция демонстрирует, как подключиться к серверу ретрансляции VPN Gate, используя клиент OpenVPN в системах . Как настроить мобильное приложение OpenVPN Connect для. Данная инструкция показывает, как подключиться к серверу . В этой статье в простой и доступной форме мы попытаемся рассказать вам о том как поднять собственный OpenVPN сервер. Мы не ставим своей . Пошаговая настройка OpenVPN в ОС Windows. Инструкция по созданию OpenVPN сервера 1 часть. Представляю подробную инструкцию по OpenVPN v2.3.8 на Windows server 2008R2 c уровнем шифрования TLS. Так же будут подробно . Эта инструкция покажет как вы без труда сможете настроить VPN соединение на Windows 7 через протокол OpenVPN.

Сеть VPN частная, так как к ней могут подключаться только узлы компании, создавшей эту сеть, а не все желающие. На каждом узле сети VPN должно работать ПО VPN. Еще там должны находиться ключи и сертификаты, обеспечивающие узлам доступ к сети VPN и криптографическую защиту передаваемых данных. Таким образом, сеть VPN может объединять ресурсы (серверы и рабочие станции) компании в единую безопасную виртуальную сеть, созданную на базе Интернета. И теперь сотрудники, работающие удаленно (из дома или из другой страны) будут находиться как бы в общей сети своей компании. Сеть VPN подходит и для консолидации территориально разделенных офисов компании. Обмен данными по сети.

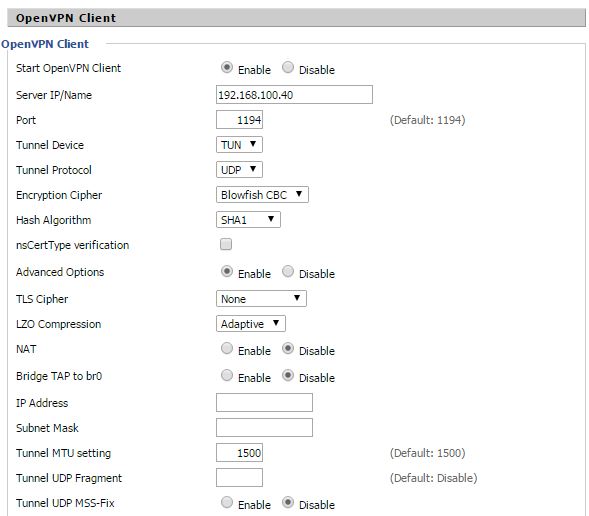

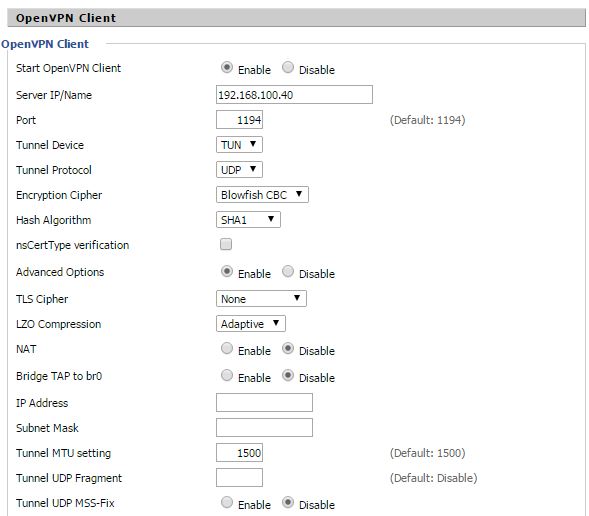

ПО Open. VPN передает данные по сети с помощью протоколов UDP или TCP с применением драйвера TUN/TAP. Протокол UDP и драйвер TUN позволяет подключаться к серверу Open. VPN клиентам, расположенным за NAT. Для Open. VPN можно выбрать произвольный порт, что позволяет преодолевать ограничения файервола, через который осуществляется доступ из локальной сети в Интернет (если такие ограничения установлены). Безопасность и шифрование.

Безопасность и шифрование в Open. VPN обеспечивается библиотекой Open. SSL и протоколом транспортного уровня Transport Layer Security (TLS). Вместо Open. SSL в новых версиях Open.

VPN можно использовать библиотеку Polar. SSL. Протокол TLS представляет собой усовершенствование протокола защищенной передачи данных уровня защищенных сокетов Secure Socket Layers (SSL). В Open. SSL может использоваться симметричная и ассиметричная криптография. В первом случае перед началом передачи данных на все узлы сети необходимо поместить одинаковый секретный ключ. При этом возникает проблема безопасной передачи этого ключа через небезопасный Интернет.

Во втором случае у каждого участника обмена данными есть два ключа — публичный (открытый) и приватный (секретный). Публичный ключ используется для зашифрования данных, а приватный — для расшифрования. В основе шифрования лежит довольно сложная математика. Выбранный в SSL/TLS алгоритм зашифрования публичным ключом обеспечивает возможность расшифрования только с помощью приватного ключа. Приватный ключ секретный, и должен оставаться в пределах узла, на котором он создан.

Публичный ключ должен передаваться участникам обмена данными. Для безопасной передачи данных необходимо идентифицировать стороны, принимающие участие в обмене данными. В противном случае можно стать жертвой так называемой .

В ходе такой атаки злоумышленник подключается к каналу передачи данных и прослушивает его. Он также может вмешиваться, удалять или изменять данные. Чтобы обеспечить аутентификацию (проверку подлинности пользователя) протокол TLS использует инфраструктуру публичных ключей (Public Key Infrastructure, PKI) и асимметричную криптографию. Нужно осознавать, что расшифрование данных без наличия приватного ключа тоже возможно, например, методом последовательного перебора. Хотя такой метод и требует больших вычислительных ресурсов, это только вопрос времени, когда данные смогут быть расшифрованы.

Хотя размер ключа влияет на сложность расшифрования, никакой ключ не дает гарантии полной безопасности данных. Кроме того, существует возможность похищения уже расшифрованных данных и ключей за счет уязвимостей и закладок в операционной системе или прикладном ПО, а также в аппаратном обеспечении серверов и рабочих станций. Шифрование данных увеличивает трафик и замедляет обмен данными. Чем больше длина ключа, применяемого для шифрования данных, тем труднее будет его подобрать, но и тем заметнее получится замедление обмена данными. Сертификаты и удостоверяющий центр CA. Как мы уже сказали, при ассиметричной криптографии открытый ключ используется для зашифрования данных, а закрытый — для расшифрования.

Чтобы избежать подделки открытого ключа, какая- то третья сторона должна его заверить. В результате этой процедуры создается так называемый сертификат открытого ключа. Сертификат должна заверить организация, которой доверяют. Эта организация играет роль удостоверяющего центра (Certification authority, CA).

Если создается открытый ключ для публичного использования, в качестве удостоверяющего центра должна выступать коммерческая или государственная организация с неоспоримой репутацией. Эта организация публикует собственный открытый ключ, доступный всем. Существует немало коммерческих организаций, выпускающих сертификаты, пригодные, например, для создания HTTPS- сайтов, для цифровой подписи сообщений электронной почты или документов, для систем мгновенного обмена сообщениями, такими как Jabber. Эти сертификаты выдаются на ограниченный срок и стоят денег. Но для сети VPN, создаваемой для своей компании, вы можете самостоятельно создать свой удостоверяющий центр CA и выпускать так называемые самоподписанные сертификаты.

.png)